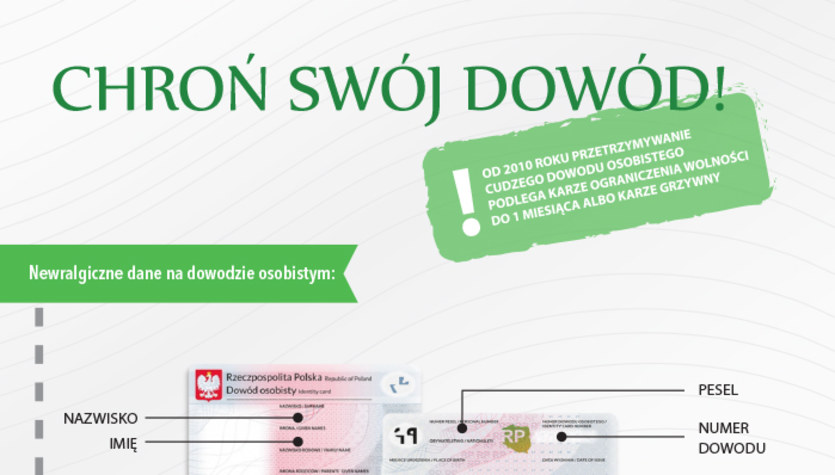

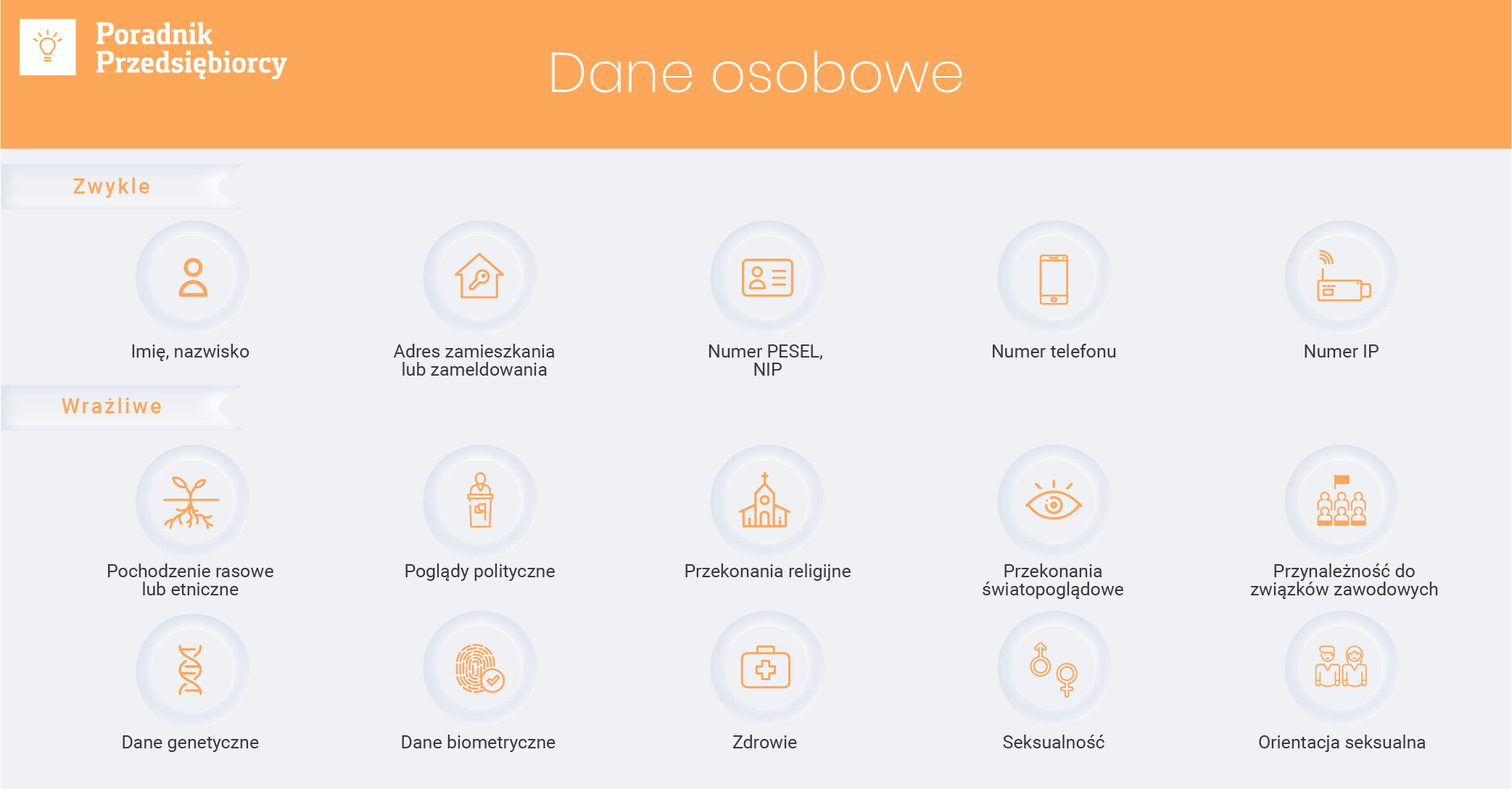

Ochrona danych wrażliwych dzięki szyfrowaniu plików - wymogi RODO i metody zabezpieczania | MakeITtogether.pl

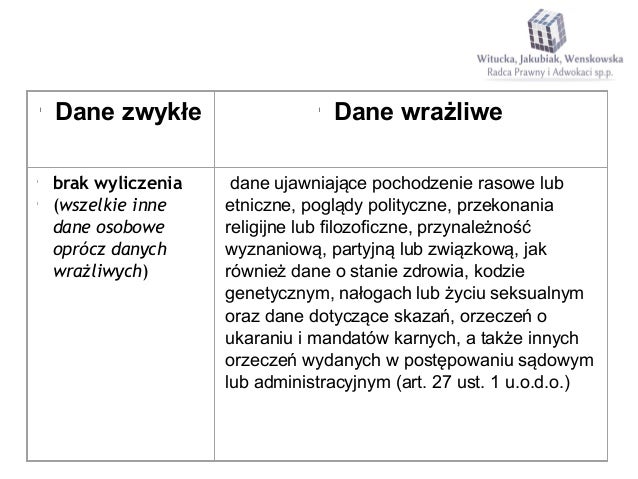

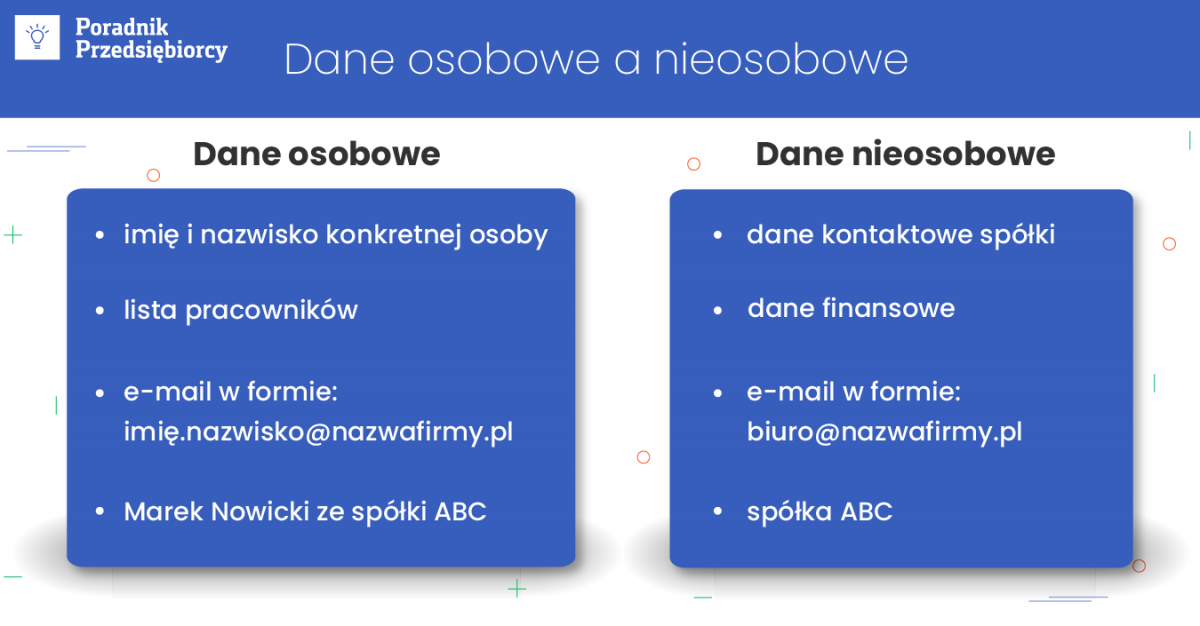

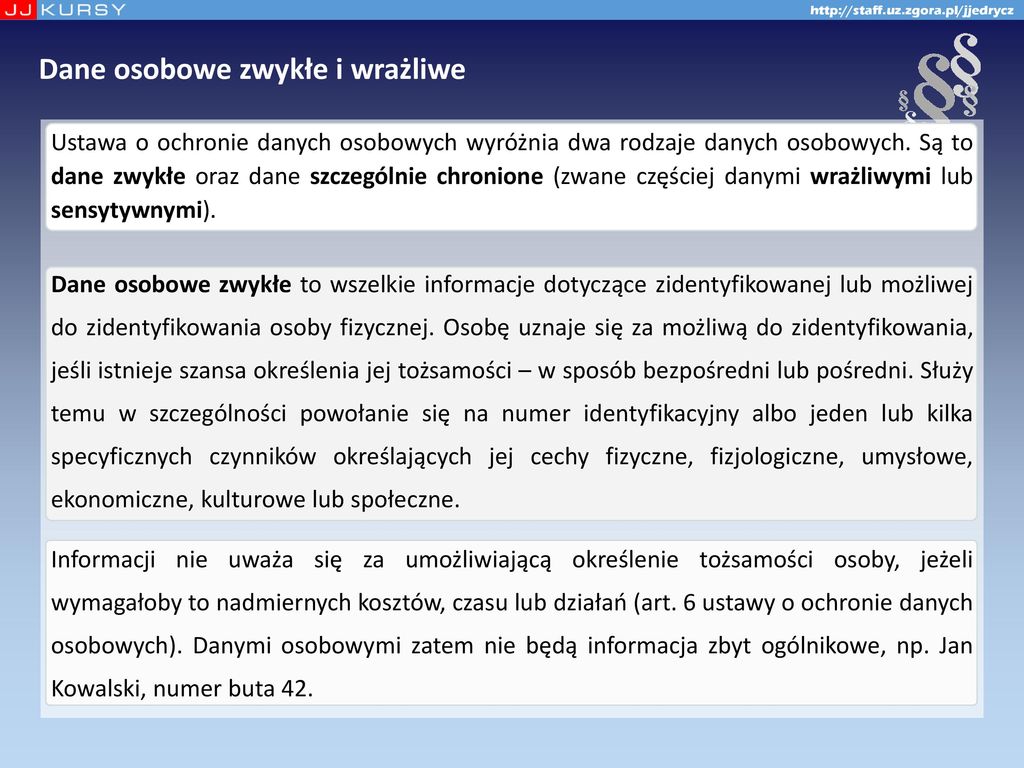

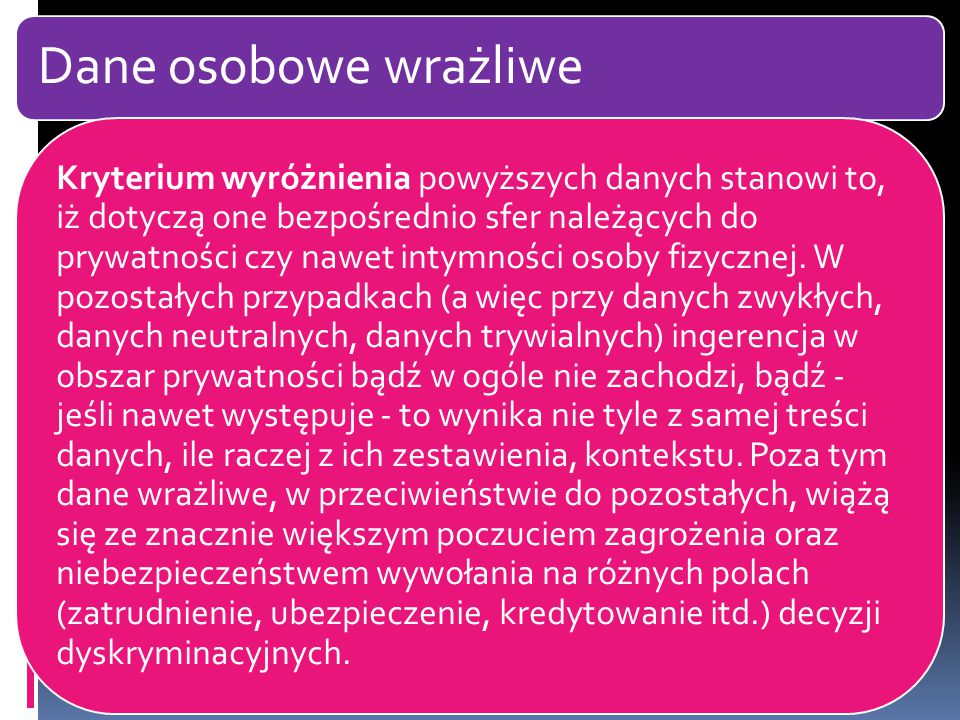

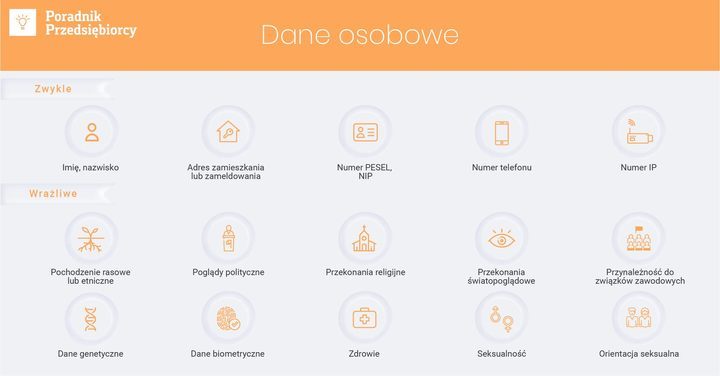

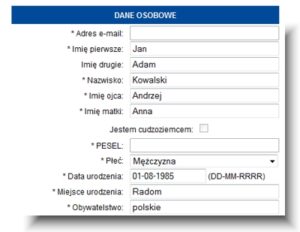

Czy wiedziałeś, że Twoje dane osobowe mogą być wrażliwe? | IPblog - o prawie własności intelektualnej i nowych technologii

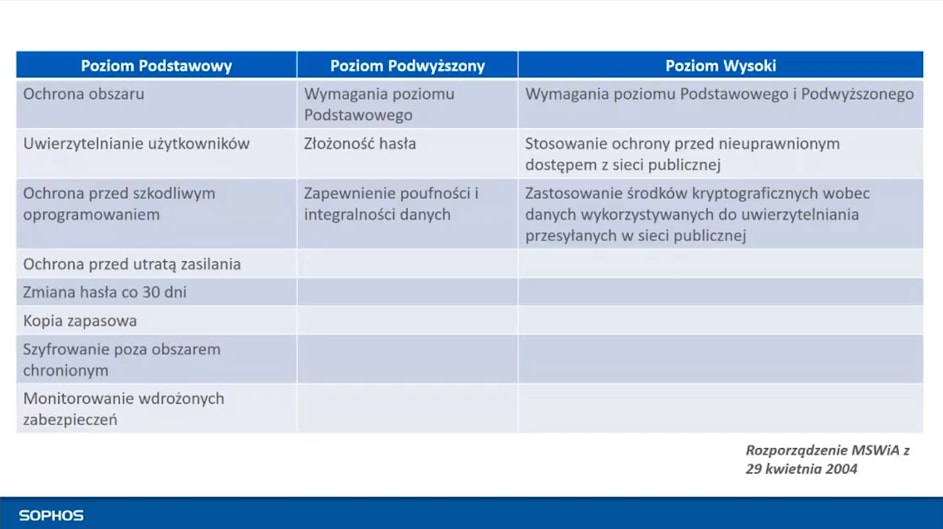

Ochrona danych wrażliwych dzięki szyfrowaniu plików - wymogi RODO i metody zabezpieczania | MakeITtogether.pl